3 Características Críticas de Seguridad de Cloud POS que Todo Comerciante Necesita

Cifrado de Extremo a Extremo: Protegiendo Transacciones de Punto de Venta en la Nube

Cifrado de Datos en Tránsito y en Reposo

La seguridad de las transacciones en POS en la nube depende realmente de buenas prácticas de cifrado de datos, ya que esto protege la información del cliente mientras se transmite a través de redes o simplemente está almacenada en algún lugar. Con cifrado de extremo a extremo, los detalles de pago permanecen protegidos durante todo su recorrido a través de distintos sistemas, de modo que los piratas informáticos prácticamente no pueden acceder a ellos sin herramientas especiales. Estamos hablando de cifras importantes: el sector de tarjetas de pago maneja millones de incidentes de seguridad cada año, algo que hace que el cifrado robusto sea absolutamente esencial en la actualidad. Cuando las empresas adoptan estándares como AES, están añadiendo otra capa de protección. Incluso si algún actor malicioso logra hacerse con datos cifrados de alguna manera, lo único que verá es un galimatías, lo que significa que la información financiera de los clientes se mantiene fuera de zonas problemáticas.

Protegiendo Conexiones Inalámbricas de Punto de Venta con Seguridad 4G/WiFi

Los sistemas POS inalámbricos que no estén adecuadamente protegidos pueden dejar a las empresas expuestas a todo tipo de problemas, ya que la información de pago del cliente se transmite a través de ondas de radio vulnerables. Para mantener la seguridad, la mayoría de los comercios deberían considerar la configuración de WPA3 en sus redes WiFi. Este protocolo de seguridad más reciente realmente hace un trabajo mucho mejor protegiendo esas transacciones sensibles mientras se procesan en el sistema. Y aquí hay otro aspecto interesante: muchos comerciantes descubren que cambiar a conexiones celulares 4G les brinda una protección adicional en comparación con el WiFi tradicional, especialmente al atender clientes en lugares donde el acceso público a internet podría ser inseguro. Los expertos en ciberseguridad siempre advierten contra el uso de redes Wi-Fi de cafeterías para procesar tarjetas de crédito, por lo que tiene sentido invertir en soluciones adecuadas de seguridad inalámbrica si queremos evitar costosas filtraciones en el futuro.

Tokenización para la seguridad de los datos de pago

La tokenización funciona como una solución inteligente para mejorar la protección de los datos de pago al intercambiar la información sensible por tokens inofensivos. Esto significa que las empresas ya no necesitan almacenar dicha información sensible en ningún lugar, lo cual simplifica considerablemente la gestión de los requisitos de seguridad. Tiendas minoristas y bancos en todo el país ya utilizan esta técnica para proteger los pagos de sus clientes día a día. Además, las cifras respaldan su eficacia, ya que muchas empresas reportan menos casos de fraude después de implementar sistemas de tokenización, lo que demuestra que este método funciona bien para mantener los registros financieros a salvo de miradas indiscretas que buscan robar información valiosa.

Control de Acceso Granular y Gestión de Usuarios

Protocolos de Autenticación Basados en Roles

El control de acceso basado en roles o RBAC marca una gran diferencia en los sistemas POS en la nube a la hora de gestionar quién puede hacer qué dentro del sistema manteniendo la seguridad. Cuando se implementa correctamente, a cada usuario se le asigna un rol basado en sus responsabilidades reales en el trabajo. Esto significa que solo ven e interactúan con partes del sistema relevantes para sus tareas diarias, lo que reduce el uso accidental o intencional de información sensible. Más allá de los beneficios de seguridad, RBAC ayuda a las organizaciones a cumplir con regulaciones importantes como los requisitos PCI DSS para la protección de datos de tarjetas de pago. Comerciantes minoristas de todo el país han experimentado menos incidentes después de adoptar este enfoque. Por ejemplo, en las tiendas de comestibles, muchas han reportado caídas significativas en casos de robo por parte de empleados una vez que limitaron el acceso a funciones financieras críticas mediante políticas RBAC. El resultado es un espacio de trabajo digital mucho más seguro donde todos saben exactamente qué pueden manejar y qué debe permanecer fuera de sus manos.

Implementación de Autenticación de varios factores

Agregar autenticación multifactor o MFA, como comúnmente se le llama, es realmente importante al momento de proteger sistemas de punto de venta. La idea básica detrás de MFA es bastante sencilla: solicita a los usuarios que proporcionen al menos dos métodos diferentes para demostrar su identidad antes de permitirles acceder a información sensible. La mayoría de las empresas utilizan elementos como escaneo de huellas digitales o códigos temporales enviados mediante mensajes de texto, ambos métodos dificultan considerablemente el acceso no autorizado. Investigaciones sugieren que empresas que adoptan estos pasos adicionales logran evitar casi todas las intrusiones a cuentas, aproximadamente un 99,9 por ciento según he leído en varios informes. Al configurar MFA para entornos POS basados en la nube, los minoristas deben encontrar soluciones que funcionen bien sin incomodar a los clientes. Una buena implementación permite al personal verificar rápidamente su identidad manteniendo al mismo tiempo todo bien protegido. Encontrar este equilibrio entre protección y facilidad de uso sigue siendo un reto al que se enfrentan hoy muchas pequeñas empresas.

Registros de auditoría para la detección de actividades sospechosas

Mantener registros de auditoría exhaustivos es muy importante a la hora de realizar un seguimiento de las actividades de los usuarios y detectar transacciones sospechosas en los sistemas punto de venta. Los registros prácticamente capturan quién accedió a qué información y qué cambios se realizaron, lo cual ayuda a identificar posibles problemas de seguridad antes de que se conviertan en asuntos graves. Según informes del sector, las empresas que revisan regularmente estos registros suelen detectar actividades fraudulentas mucho antes que aquellas que no realizan revisiones periódicas. Algunas empresas están adoptando herramientas de inteligencia artificial para automatizar este análisis. Estos sistemas de inteligencia artificial pueden procesar grandes volúmenes de datos más rápido que los humanos, destacando patrones inusuales conforme van apareciendo. Esto significa que los comerciantes reciben alertas con mayor rapidez, lo que les brinda mayores posibilidades de detener intentos de fraude antes de que causen daños reales.

Cumplimiento de PCI DSS y Seguridad de Hardware

Procesamiento de Pagos Certificado por EMV

EMV hace referencia a Europay, Mastercard y Visa, formando lo que muchos llaman el estándar oro para pagos seguros en todo el mundo. El sistema depende de esos pequeños chips en las tarjetas en lugar de las bandas magnéticas, haciendo mucho más difícil para los criminales clonar las tarjetas en los puntos de venta. Las empresas que desean cumplir con los estándares PCI DSS también deben invertir en equipos adecuados. Necesitarán terminales certificados por EMV instalados en sus cajas registradoras, algo que definitivamente hace las transacciones más seguras para todos los involucrados. Tiendas minoristas y restaurantes vieron mejoras significativas después de la migración. Un vistazo a las cifras explica bien la situación. Un análisis reciente encontró que los comercios que usaron la tecnología EMV redujeron los incidentes de fraude con tarjetas robadas en aproximadamente tres cuartas partes entre 2015 y 2018. Esa caída muestra lo efectivas que son estas tarjetas con chip para mantener la información de los clientes a salvo de miradas indiscretas.

Arquitectura de Dispositivo Resistente a Manipulaciones

Los dispositivos resistentes a la manipulación desempeñan un papel muy importante para hacer que los terminales POS sean más seguros frente a quienes intentan realizar cambios no autorizados o atacarlos físicamente. La tecnología detrás de estas medidas de protección incluye elementos como blindajes físicos y carcasas seguras, diseñados específicamente para evitar intentos de manipulación. Por ejemplo, las protecciones físicas básicamente actúan como barreras alrededor de las partes sensibles dentro del hardware del terminal. Según investigaciones de Frost & Sullivan, las amenazas físicas siguen siendo uno de los mayores desafíos que enfrenta la seguridad POS en la actualidad, razón por la cual los fabricantes continúan impulsando diseños más resistentes a la manipulación para combatir a los fraudulentos. Los estándares como PCI PTS no son solo trámites burocráticos; establecen requisitos estrictos que garantizan que estas características de seguridad funcionen correctamente y permanezcan intactas con el tiempo. Aunque el cumplimiento puede ser un inconveniente para las empresas, al final crea defensas más sólidas contra todo tipo de amenazas potenciales que acechan en el entorno.

Tecnología de Arranque Seguro en Terminales POS

La tecnología de arranque seguro actúa como una protección esencial para los sistemas de punto de venta, evitando que actores malintencionados instalen firmware no autorizado en los dispositivos. Durante el inicio, el sistema verifica si el software es auténtico antes de permitir su ejecución, asegurando así que solo se ejecute código verificado. Esto resulta especialmente importante a la hora de cumplir con los estándares PCI DSS, ya que mantiene seguros esos terminales de pago. Hemos visto casos reales en los que el arranque seguro ha evitado incidentes de seguridad importantes. Cuando alguien intenta alterar el sistema, el arranque seguro bloquea estos cambios, lo cual protege la información del cliente y hace que todo el sistema de punto de venta sea mucho más difícil de hackear. Para empresas que manejan pagos, esta capa adicional de protección puede marcar la diferencia entre una operación segura y una costosa situación de violación de datos.

Soluciones POS Anfu con Seguridad Incorporada

Terminal POS Automático AF70 4G/WiFi: Diseño Cifrado e Impermeable a Polvo

Las empresas que buscan algo resistente y seguro suelen recurrir al Terminal de Punto de Venta AF70 Automático con 4G/WiFi. Lo que realmente destaca este dispositivo son sus avanzadas características de seguridad integradas. Con cifrado de nivel militar protegiendo cada transacción, los datos sensibles permanecen seguros durante todo el proceso. Además, su carcasa exterior es completamente resistente al polvo, por lo que sigue funcionando incluso cuando las condiciones del lugar son complicadas. Hemos visto que este terminal funciona bien en todo tipo de lugares: desde cafeterías en áreas céntricas hasta obras de construcción situadas a cientos de kilómetros de la civilización. Muchos propietarios de tiendas comentan que sus terminales AF70 siguen funcionando perfectamente año tras año, manejando desde ventas diarias hasta eventos climáticos inesperados, sin fallar en ningún momento.

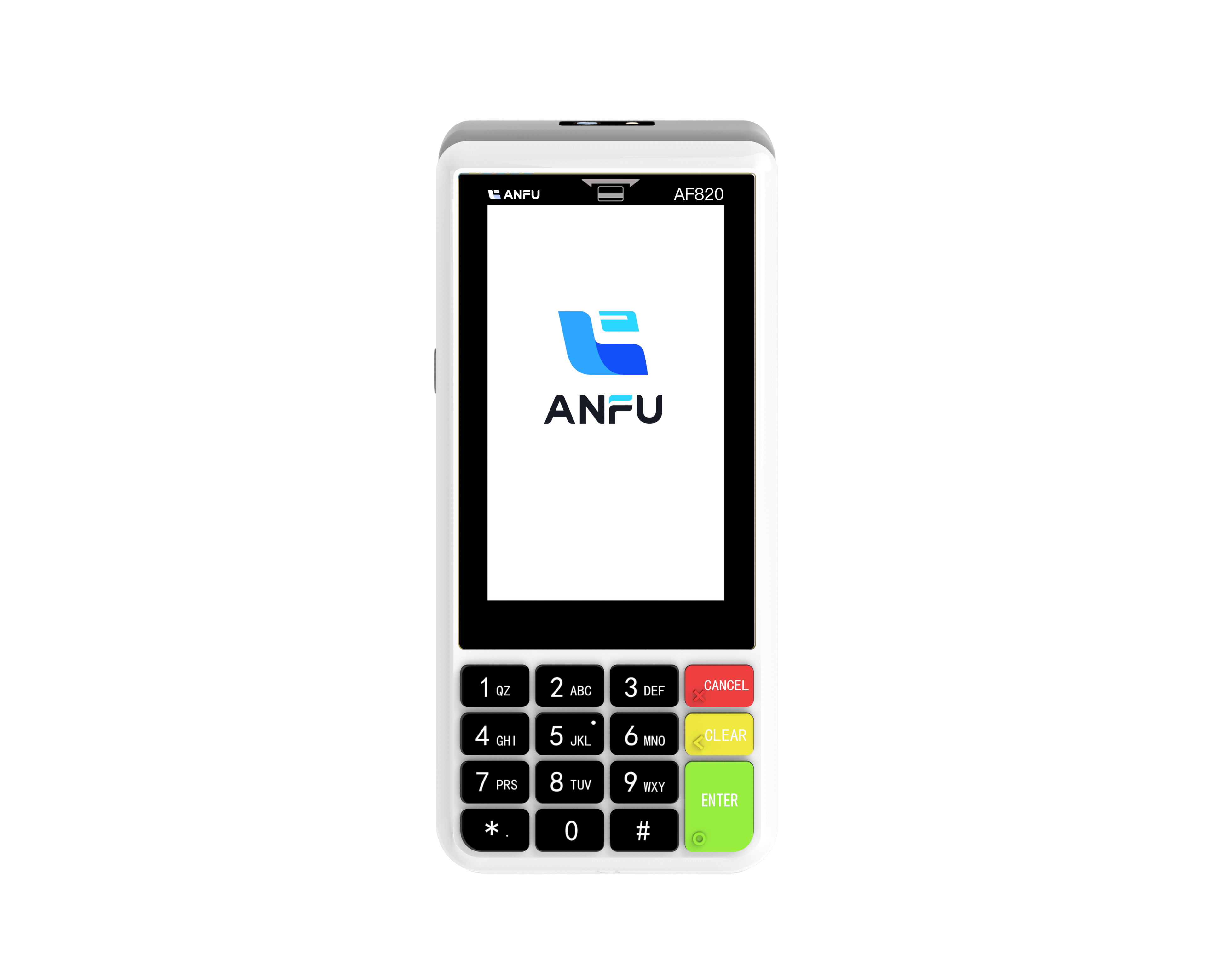

Terminal POS Android AF820: Centro de Pago Seguro con Soporte para Tarjetas NFC/IC

El terminal de pago Android AF820 aporta algo especial al procesamiento moderno de pagos gracias a su flexibilidad y sus sólidas características de seguridad. Con soporte para tarjetas NFC e IC, los comerciantes pueden gestionar todo tipo de transacciones de manera fluida, algo que tiene sentido considerando cuántos clientes prefieren ahora tocar sus tarjetas en lugar de deslizarlas. La seguridad tampoco es un añadido secundario en este dispositivo, ya que incluye múltiples capas de protección para los datos sensibles de las transacciones, cumpliendo con los estrictos estándares de cumplimiento PCI que la mayoría de los negocios deben seguir hoy en día. También hemos visto cómo este terminal funciona maravillas en diferentes sectores. Las tiendas minoristas valoran lo rápido que pueden procesar pagos durante las horas más concurridas, mientras que los restaurantes aprecian los tiempos reducidos de espera en la salida. Los proveedores de servicios encuentran valioso que el AF820 pueda almacenar de forma segura la información del cliente entre visitas sin comprometer la privacidad. Todos estos factores se combinan para crear una solución que mantiene las operaciones funcionando eficientemente, manteniendo al mismo tiempo los riesgos de fraude en un nivel bajo.

Hardware Duradero para Entornos Críticos en Cumplimiento

El hardware de POS que resiste el desgaste diario es muy importante cuando se requiere cumplimiento con PCI, ya que desempeña un papel clave en la seguridad de las transacciones. Un terminal de buena calidad hace más que simplemente proteger contra el fraude. De hecho, facilita las operaciones diarias y también mantiene a los clientes satisfechos. Las certificaciones como PCI DSS tampoco son solo papeleo. Significan que el equipo ha sido probado para soportar un uso intensivo sin fallar o perder su fiabilidad. Tiendas minoristas y restaurantes lo han comprobado personalmente. Cuando invierten en hardware resistente, experimentan menos averías durante períodos ocupados y mayores probabilidades de aprobar auditorías. Para negocios que manejan muchas transacciones cada hora, contar con sistemas confiables funcionando constantemente se vuelve absolutamente vital tanto para brindar un buen servicio como para cumplir con los requisitos legales.

Productos recomendados

Noticias destacadas

-

Tarjeta inteligente 2019

2024-01-23

-

Trustech 2019 (en inglés)

2024-01-12

-

Futurecom 2019 fue

2024-01-12

-

Pagos sin interrupciones Asia 2020

2024-01-12

-

Oriente Medio sin fisuras 2022

2024-01-12

EN

EN

AR

AR

BG

BG

CS

CS

DA

DA

NL

NL

FR

FR

IT

IT

JA

JA

KO

KO

PL

PL

PT

PT

RU

RU

ES

ES

TL

TL

ID

ID

LT

LT

UK

UK

VI

VI

HU

HU

MT

MT

TH

TH

TR

TR

FA

FA

AF

AF

MS

MS

MK

MK

HY

HY

AZ

AZ

KA

KA

BN

BN

BS

BS

LO

LO

MN

MN

NE

NE

ZU

ZU

MY

MY

KK

KK

UZ

UZ

KY

KY