3 Funzionalità Critiche di Sicurezza per il Cloud POS che Ogni Commerciante Deve Avere

Crittografia End-to-End: Sicurezza delle Transazioni Cloud POS

Crittografia dei Dati in Trasito e a Riposo

La sicurezza delle transazioni cloud POS dipende davvero da buone pratiche di crittografia dei dati, poiché questa protegge le informazioni dei clienti sia quando vengono trasmesse attraverso le reti, sia quando sono semplicemente archiviate da qualche parte. Con la crittografia end-to-end, i dettagli dei pagamenti rimangono protetti per tutto il loro percorso attraverso sistemi diversi, rendendo praticamente impossibile per gli hacker accedervi senza strumenti particolari. Parliamo di cifre importanti: il settore delle carte di pagamento gestisce milioni di incidenti di sicurezza ogni anno, un dato che rende oggi indispensabile una crittografia robusta. Quando le aziende adottano standard come AES, aggiungono un ulteriore livello di protezione. Anche nel caso in cui un malintenzionato riuscisse in qualche modo a entrare in possesso di dati crittografati, vedrebbe soltanto informazioni illeggibili, il che significa che le informazioni finanziarie dei clienti restano al sicuro.

Proteggere le Connessioni POS Wireless con Sicurezza 4G/WiFi

I sistemi POS wireless che non sono adeguatamente protetti possono lasciare le aziende esposte a ogni tipo di problema, poiché le informazioni sui pagamenti dei clienti vengono trasmesse attraverso onde radio vulnerabili. Per mantenere la sicurezza, la maggior parte dei negozi dovrebbe valutare l'attivazione di WPA3 sulle proprie reti WiFi. Questo protocollo di sicurezza più recente riesce effettivamente a proteggere molto meglio le transazioni sensibili durante il loro transito nel sistema. Ecco un altro aspetto da considerare: molti commercianti scoprono che passare a connessioni cellulari 4G offre un livello aggiuntivo di protezione rispetto al WiFi tradizionale, soprattutto quando si tratta con clienti in luoghi dove l'accesso pubblico a internet potrebbe essere poco sicuro. Gli esperti di cybersecurity mettono sempre in guardia dall'utilizzo del Wi-Fi dei bar per elaborare pagamenti con carta di credito, quindi è sensato investire in soluzioni wireless sicure se si vuole evitare di subire costose violazioni in futuro.

Tokenizzazione per la Sicurezza dei Dati di Pagamento

La tokenizzazione funziona come un sistema intelligente per migliorare la protezione dei dati dei pagamenti, sostituendo le informazioni sensibili con token innocui. Questo significa che le aziende non devono più conservare da nessuna parte tutti quei dati sensibili, semplificando notevolmente la gestione dei requisiti di sicurezza. Negozzi al dettaglio e banche in tutto il paese utilizzano già questa tecnica per proteggere i pagamenti dei clienti ogni giorno. Anche i numeri confermano il successo: molte aziende riportano una riduzione delle frodi dopo aver implementato sistemi di tokenizzazione, il che dimostra che questa soluzione funziona bene per tenere al sicuro i dati finanziari da occhi indiscreti che cercano di rubare informazioni preziose.

Controllo granulare dell'accesso e gestione utenti

Protocolli di autenticazione basati sui ruoli

Il controllo degli accessi basato sui ruoli (RBAC) fa una grande differenza nei sistemi cloud POS per quanto riguarda la gestione di chi può fare cosa all'interno del sistema, mantenendo al contempo la sicurezza. Quando implementato correttamente, a ogni utente viene assegnato un ruolo basato sulle sue effettive responsabilità lavorative. Questo significa che vedranno e interagiranno soltanto con le parti del sistema rilevanti per le loro attività quotidiane, riducendo così gli utilizzi accidentali o intenzionali di informazioni sensibili. Oltre ai benefici in termini di sicurezza, l'RBAC aiuta le organizzazioni a rimanere conformi a regolamenti importanti, come i requisiti PCI DSS per la protezione dei dati delle carte di pagamento. I rivenditori in tutto il paese hanno registrato meno incidenti dopo aver adottato questo approccio. Prendiamo ad esempio i supermercati: molti hanno riportato una significativa riduzione dei casi di furto da parte dei dipendenti una volta che hanno limitato l'accesso alle funzioni finanziarie critiche attraverso le politiche RBAC. Il risultato? Un ambiente di lavoro digitale molto più sicuro in cui tutti sanno esattamente cosa possono utilizzare e cosa è vietato.

Implementazione dell'Autenticazione a Più Fattori

L'aggiunta dell'autenticazione a più fattori, o MFA come spesso viene chiamata, è davvero importante per la sicurezza dei sistemi di punto vendita. L'idea di base alla base della MFA è abbastanza semplice: richiede agli utenti di fornire almeno due diversi metodi per dimostrare la propria identità prima di permettere loro di accedere a informazioni sensibili. La maggior parte delle aziende utilizza strumenti come scansioni delle impronte digitali o codici temporanei inviati tramite messaggio di testo, entrambi i quali rendono molto più difficile per gli attori malintenzionati accedere a luoghi dove non dovrebbero. Le ricerche suggeriscono che le aziende che adottano questi passaggi aggiuntivi riescono a bloccare quasi tutti i tentativi di intrusione negli account, circa il 99,9 percento secondo quanto ho letto in diversi rapporti. Quando si configura la MFA per sistemi POS basati su cloud, i rivenditori devono trovare soluzioni che funzionino bene senza irritare i clienti. Buone implementazioni permettono al personale di verificare rapidamente la propria identità, mantenendo comunque tutto ben protetto. Raggiungere questo equilibrio tra protezione e facilità d'uso rimane una sfida che molte piccole imprese affrontano oggi.

Registri di controllo per la rilevazione di attività sospette

Tenere registrazioni accurate degli audit è molto importante per tracciare le attività degli utenti e individuare transazioni sospette nei sistemi di punto vendita. I registri sostanzialmente registrano chi ha accesso a quali informazioni e quali modifiche sono state effettivamente apportate, aiutando a identificare potenziali problemi di sicurezza prima che diventino gravi. Secondo rapporti del settore, le aziende che esaminano regolarmente questi registri tendono a individuare attività fraudolente molto prima rispetto a quelle che non effettuano controlli periodici. Alcune imprese stanno ora adottando strumenti di intelligenza artificiale per automatizzare il lavoro di analisi. Questi sistemi AI possono esaminare enormi quantità di dati molto più rapidamente di quanto possano fare gli esseri umani, evidenziando pattern insoliti non appena emergono. Questo permette ai commercianti di ricevere avvisi in tempi più brevi, aumentando le loro possibilità di bloccare tentativi di frode prima che si verifichino danni reali.

Conformità PCI DSS e Sicurezza Hardware

Elaborazione dei Pagamenti Certificata EMV

EMV si riferisce a Europay, Mastercard e Visa, formando ciò che molti chiamano lo standard aureo per i pagamenti sicuri in tutto il mondo. Il sistema si basa su quei piccoli chip presenti nelle carte piuttosto che sulle strisce magnetiche, rendendo molto più difficile per i criminali clonare le carte nei punti cassa. Le aziende che desiderano rispettare gli standard PCI DSS devono investire anche in attrezzature adeguate. Avranno bisogno di terminali certificati EMV posizionati dietro i loro registratori di cassa, qualcosa che rende sicuramente più sicure le transazioni per tutti coloro che vi partecipano. Negozi al dettaglio e ristoranti in particolare hanno visto grandi miglioramenti dopo aver effettuato la conversione. Un semplice sguardo ai numeri racconta bene la situazione. Un'analisi recente ha scoperto che i negozi che utilizzano la tecnologia EMV hanno ridotto gli incidenti di frode con carte rubate di circa tre quarti tra il 2015 e il 2018. Questo tipo di calo mostra quanto siano efficaci queste carte a chip nel proteggere le informazioni dei clienti da occhi indiscreti.

Architettura di Dispositivo Resistenti alle Manipolazioni

I dispositivi resistenti alla manomissione svolgono un ruolo davvero importante nel rendere i terminali POS più sicuri contro chi cerca di effettuare modifiche non autorizzate o di attaccarli fisicamente. La tecnologia alla base di queste misure protettive include ad esempio schermi fisici e contenitori sicuri, progettati specificamente per impedire tentativi di manomissione. Prendiamo ad esempio le protezioni fisiche, che di fatto fungono da barriere attorno alle componenti sensibili all'interno dell'hardware del terminale. Secondo una ricerca di Frost & Sullivan, le minacce fisiche restano una delle sfide più grandi per la sicurezza dei sistemi POS oggi, motivo per cui i produttori continuano a spingere verso progetti sempre più resistenti alla manomissione, al fine di contrastare i criminali. Gli standard come PCI PTS non sono affatto solo carta; stabiliscono in realtà requisiti rigorosi che garantiscono il corretto funzionamento e la conservazione nel tempo di queste caratteristiche di sicurezza. Sebbene la conformità possa rappresentare una complicazione per le aziende, alla fine crea difese più solide contro tutti i tipi di minacce potenziali che si celano nell'ambiente esterno.

Tecnologia Secure Boot nei Terminali POS

La tecnologia di avvio sicuro funge da protezione essenziale per i sistemi di pagamento, impedendo agli attori malintenzionati di installare firmware non autorizzati sui dispositivi. Durante l'avvio, il sistema verifica se il software è autentico prima di permetterne l'esecuzione, in modo che venga eseguito esclusivamente codice verificato. Questo aspetto è molto importante per rispettare gli standard PCI DSS, poiché mantiene sicuri i terminali di pagamento. Abbiamo riscontrato casi reali in cui l'avvio sicuro ha evitato gravi incidenti di sicurezza. Quando qualcuno tenta di manomettere il sistema, l'avvio sicuro blocca tali modifiche, proteggendo le informazioni dei clienti e rendendo l'intera configurazione del punto vendita molto più difficile da violare. Per le aziende che gestiscono pagamenti, questo ulteriore strato di protezione può fare la differenza tra un'operazione sicura e una costosa situazione di violazione dei dati.

Soluzioni POS Anfu con Sicurezza Integrata

Terminale POS Automatico AF70 4G/WiFi: Design Criptato e Antipolvere

Le aziende che cercano qualcosa di robusto e sicuro ricorrono spesso al Terminale POS Automatico 4G/WiFi AF70. Ciò che contraddistingue davvero questo dispositivo sono le avanzate funzioni di sicurezza integrate. Con crittografia di livello militare che protegge ogni transazione, i dati sensibili rimangono al sicuro per l'intera durata del processo. La carcassa esterna è inoltre completamente resistente alla polvere, permettendogli di continuare a funzionare anche quando le condizioni sul posto diventano difficili. Abbiamo visto questo terminale funzionare bene in svariati ambienti: dai bar del centro città ai cantieri distanti centinaia di chilometri da qualsiasi centro abitato. Molti proprietari di negozi affermano che i loro terminali AF70 continuano a funzionare egregiamente anno dopo anno, gestendo indifferentemente vendite quotidiane o eventi climatici imprevisti senza mai saltare un colpo.

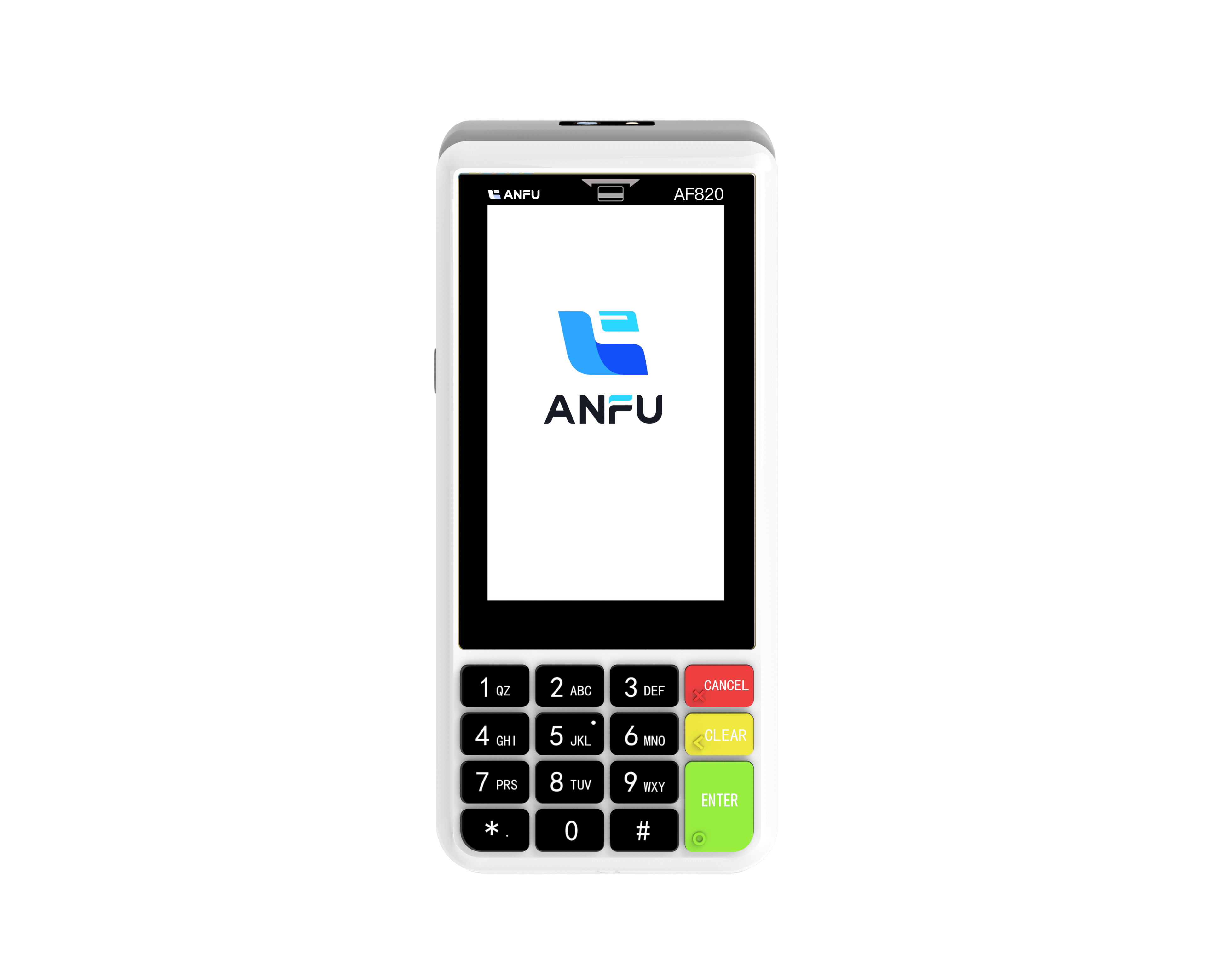

Terminale POS Android AF820: Hub di pagamento sicuro con supporto per carte NFC/IC

Il terminale POS Android AF820 offre qualcosa di speciale nell'elaborazione dei pagamenti moderni, grazie alla sua flessibilità e alle solide caratteristiche di sicurezza. Con il supporto per carte NFC e IC, i commercianti possono gestire senza problemi tutti i tipi di transazioni, una soluzione che si rivela efficace considerando la preferenza sempre maggiore dei clienti per il pagamento contactless rispetto allo striscio tradizionale. La sicurezza non è certo una questione secondaria: il dispositivo include diversi strati di protezione per i dati sensibili delle transazioni, rispettando gli rigorosi standard PCI compliance che la maggior parte delle aziende deve seguire oggi. Abbiamo visto questo terminale dare ottimi risultati in diversi settori. I negozi al dettaglio apprezzano la rapidità con cui possono gestire i pagamenti durante le ore di punta, mentre i ristoranti beneficiano dei tempi di attesa ridotti alla cassa. I fornitori di servizi trovano vantaggiosa la capacità dell'AF820 di archiviare in modo sicuro le informazioni dei clienti tra una visita e l'altra, senza compromettere la privacy. Tutti questi fattori concorrono a creare una soluzione che mantiene efficienti le operazioni quotidiane e riduce al minimo i rischi di frode.

Hardware Robusto per Ambienti a Criticità di Conformità

L'hardware POS che resiste all'usura quotidiana è molto importante quando è richiesta la conformità PCI, poiché svolge un ruolo fondamentale nel mantenere sicure le transazioni. Un terminale di qualità non si limita a proteggere dalle frodi, ma rende anche le operazioni quotidiane più fluide e contribuisce a mantenere i clienti soddisfatti. Le certificazioni come PCI DSS non sono solo una questione di documentazione: significano che l'attrezzatura è stata testata per resistere a un uso intensivo senza guasti o perdita di affidabilità. Negozi al dettaglio e ristoranti hanno verificato questa realtà in prima persona. Investendo in hardware resistente, riscontrano meno guasti durante i periodi di punta e maggiori probabilità di superare positivamente le verifiche ispettive. Per le aziende che gestiscono un elevato numero di transazioni ogni ora, disporre di sistemi affidabili sempre operativi diventa assolutamente essenziale sia per erogare un buon servizio che per rimanere in conformità con i requisiti legali.

Prodotti consigliati

Ultime notizie

-

Smart Card 2019

2024-01-23

-

Trustech 2019

2024-01-12

-

Futurecom 2019

2024-01-12

-

Pagamenti senza soluzione di continuità Asia 2020

2024-01-12

-

Medio Oriente senza soluzione di continuità 2022

2024-01-12

EN

EN

AR

AR

BG

BG

CS

CS

DA

DA

NL

NL

FR

FR

IT

IT

JA

JA

KO

KO

PL

PL

PT

PT

RU

RU

ES

ES

TL

TL

ID

ID

LT

LT

UK

UK

VI

VI

HU

HU

MT

MT

TH

TH

TR

TR

FA

FA

AF

AF

MS

MS

MK

MK

HY

HY

AZ

AZ

KA

KA

BN

BN

BS

BS

LO

LO

MN

MN

NE

NE

ZU

ZU

MY

MY

KK

KK

UZ

UZ

KY

KY