Hogyan garantálhat egy biztonságos POS rendszer biztonságos pénzügyi tranzakciókat?

Központi biztonsági technológiák a biztonságos POS-rendszerekben

Vég-ig-vég encryption adatvédelemhez

A vége-től-végig titkosítás (E2EE) nagy szerepet játszik az ügyfélinformációk biztonságban tartásában a biztonságos fizetőrendszer (POS) rendszerekben. Amikor valaki a pénztárnál átveszi hitelkártyáját, ez a technológia összeszámolja az összes számot, így azokat csak a fizetésfeldolgozó maga tudja elolvasni. Ez azt jelenti, hogy a hálózatokon keresztül utazó adatokat a hackerek nem tudják kifürkészni. A napjainkban jelentkező adatlopások komolyan ártanak az üzleteknek. Statisztikák szerint a kisvállalkozások körülbelül 60 százaléka valamilyen kibertámadás után be is zárja üzletét, ezt a POS biztonságra vonatkozó 2024 májusi kutatások is megerősítették. Hogyan működik az E2EE? Alapvetően a normál adatokat különleges matematikai képletek, azaz kriptográfiai algoritmusok segítségével értelmezhetetlenné alakítja. Ez biztosítja, hogy minden adat bizalmas maradjon attól a pillanattól kezdve, amikor az adatokat először rögzítik, egészen addig, amíg megérkeznek a rendeltetési helyükre.

EMV Cip Technológia: Tovább a magnetes sávoknál

Az Europay, a MasterCard és a Visa által kifejlesztett EMV chip-technológia valóban csökkenti a kártya-bemutatásos csalásokat, mivel minden egyes kártyahasználatkor különböző tranzakciós kódokat hoz létre. Amikor az Egyesült Államokban széleskörűen elkezdték használni ezt a technológiát, a kártya-bemutatásos csalások mennyisége körülbelül 76%-kal csökkent. Ez igencsak jelentős visszaesés ahhoz képest, amikor az előző, régi mágneses sávokat könnyű volt lemásolni. Az ilyen gyenge mágneses sávokról a chipre való áttérés sokkal biztonságosabbá teszi az ügyleteket, mivel a hamisított kártyák már nem működnek olyan jól, mint korábban. A vállalkozások számára az EMV-szabványokhoz való igazodás nemcsak jó gyakorlat, hanem szinte elengedhetetlen, ha ügyfeleik pénzét biztonságban szeretnék tudni és hosszú távú bizalmi kapcsolatokat akarnak kiépíteni.

Tokenizáció: Érzékeny adatok cseréje

A tokenizáció kiemelkedő biztonsági intézkedésként szerepel a mai fizetőeszköz-rendszerekben. Működése során a valódi hitelkártyaszámokat véletlenszerű tokenekkel cseréli fel. Ekkor a rendszer valójában nem tárolja el az érzékeny adatokat. Még ha valaki ellopná ezeket a tokeneket, azok semmit sem érnének a csalók számára. A szakmai kutatások azt mutatják, hogy amikor a vállalatok tokenizációt alkalmaznak, jobb védelmet biztosítanak az ügyféladatok számára, miközben egyszerűbbé válik a bonyolult PCI-szabványok betartása is (részletekért lásd: 'POS Security: 11 Best Practices For Running A Tight Ship In 2024'). Az ilyen megközelítést alkalmazó vállalkozások megerősítik általános biztonsági helyzetüket, és bizalommal töltik el a vásárlókat, tudván, hogy tranzakcióik biztonságosan kerülnek kezelésre.

Egyezmények & Szabványok a POS Biztonság szempontjából

PCI DSS Követelmények Biztonságos Tranzakciókért

A Payment Card Industry Data Security Standard, azaz a gyakran használt rövidítéssel PCI DSS kulcsfontosságú szerepet játszik az abban való biztosításban, hogy a vásárlók fizetése biztonságban legyen, amikor fizetési terminálokat (POS-rendszereket) használnak. Alapvetően ez szabályok és iránymutatások gyűjteménye, melyek célja a tranzakciók során érintett érzékeny hitelkártya-adatok védelme. A kutatások azt is megmutatták, hogy a vállalkozások jelentősen profitálhatnak ebből a megközelítésből – azok a vállalatok, amelyek betartják ezeket az előírásokat, 48%-kal ritkábban érintettei adatlopási incidenseknek, mint azok, akik nem törődnek a szabályok betartásával. Ez a fajta védelem ma már különösen fontos, amikor a kiberfenyegetések egyre komplexebbé és változékonyabbá válnak. Az árueladóknak, akik szeretnék rendbe hozni PCI-szabályozottságukat, több követelménynek is eleget kell tenniük, például hálózati biztonsági intézkedések bevezetésével, rendszeres sebezhetőségvizsgálatokkal és megfelelő dolgozói képzési programokkal.

- Biztonságos Hálózat Karbantartása : Tűzfalak és más biztonsági technológiák használatával védekezzünk meg nem engedélyezett hozzáféréssel szemben.

- Kártyaadatok Védelme : Titkosítsuk a kártyaadatok átvitelét nyílt, nyilvános hálózaton keresztül az adatok biztonságának garantálásához.

- Hozzáférés-ellenőrzés Bevezetése : Korlátozzuk az adathozzáférést a munkahelyi igényeken alapulva; használjunk egyedi azonosítókat és többszörös hitelesítést.

- Figyelmes Figyelés és Tesztelés : Rendszeresen figyeljük a hálózatot és teszteljük a biztonsági rendszereket a potenciális rések felméréséhez.

- Információbiztonsági Szabályzat : Létrehozás és fenntartás egy terjedelmes szabályzatának azzal a célral, hogy védelmet nyújtson az adatbiztonságra vonatkozóan a szervezeten belül.

Ezek a szabályzatok nemcsak pénzügyi veszteségek elkerülésében segítenek a vállalkozásoknak, de reputációs hitelességük is megvan biztosítva, mivel elkötelezettséget igazolnak a biztonságos fizetési feldolgozás iránt.

Az SSL/TLS szerepe a biztonságos fizetési átjárókban

Az SSL és a TLS protokollok segítenek megvédeni az adatokat, miközben azok a fizetőeszköz-rendszerek és a háttérkiszolgálók között mozognak. Megakadályozzák, hogy a hackerek leüssék a kommunikációt az átvitel során, így biztonságosan működnek a tranzakciós csatornák. Ha az adatok bizalmasan és sértetlenül jutnak el a címzettjükhöz, az vásárlók természetesen biztonságban érzik magukat a digitális üzletkötés során. A keresőmotorok előnyt adnak az SSL biztonságot használó weboldalaknak, ami jobb helyezést eredményez az eredményoldalakon és növeli a webes forgalmat a vállalkozások számára. Az SSL/TLS védelem nélkülözhetetlen a fizetési átjárók megfelelő működéséhez, ezért ezek a protokollok fontosabbak, mint csupán az alapvető titkosítási igények kielégítése. Összességében biztonságosabb vásárlási élményt teremtenek. Azok a vállalkozások, amelyek az SSL/TLS használatával megvalósítják az erős titkosítási gyakorlatokat, nemcsak önmagukat védik, de bizalommal töltik el a vásárlókat, miszerint személyes és pénzügyi adataik biztonságban vannak a kiberfenyegetésekkel szemben.

Biztonságos POS Hardverinforgató

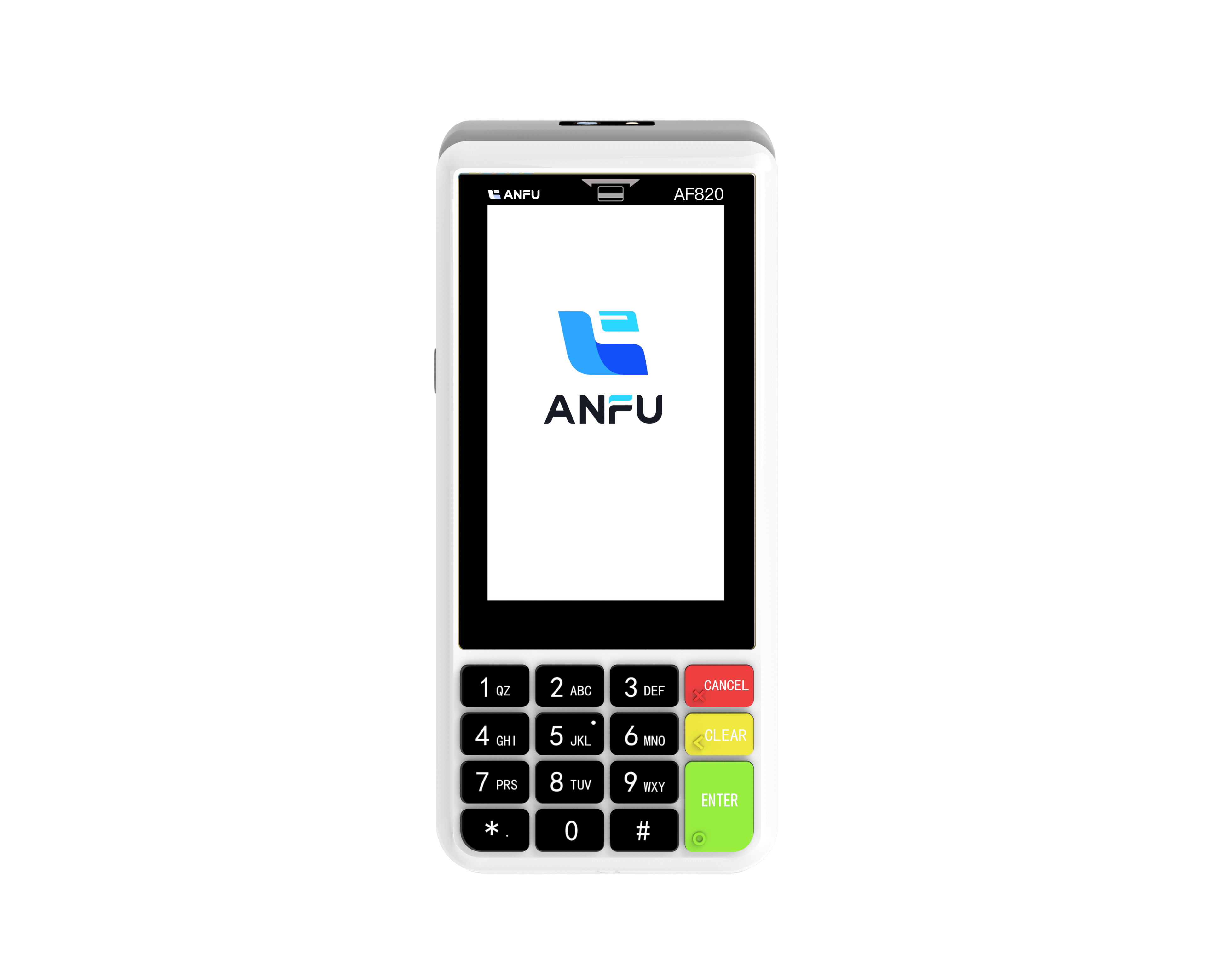

Okos Android alapú POS eszközök a modern kiskereskedéshez

Az Android alapú fizetőeszköz rendszerek megváltoztatják, ahogy a boltok ma működnek. Ezek kényelmesen használható képernyőkkel, sok telepíthető alkalmazással rendelkeznek, és zökkenőmentesen működnek különböző fizetési módszerekkel, javítva ezzel az ügyfelek vásárlási élményét. A kiskereskedők szeretik ezeket az eszközöket, mert lehetővé teszik számukra, hogy az Android platformon keresztül egyszerűen testre szabják üzleti folyamataikat. Emellett az üzemeltetési költségek általában alacsonyabbak, mint a régebbi rendszerek esetében. A szakértők jelentős növekedést jósolnak az okos pénztárgépek piacának jövőjében, hiszen egyre több ember szeretne fizetni mozgás közben, ahelyett, hogy a hagyományos pénztáraknál sorban állna. Ezeknek az Android alapú gépeknek a népszerűsége érthető, ha figyelembe vesszük a mindennapi bolti tapasztalatokat, ahol a csúcsidőszakokban a gyors és biztonságos fizetés a legfontosabb.

A kezelő és mini POS eszközök előnyei

Az ügyfelek szeretik a kézi és mini POS készülékeket, mert ezek lehetővé teszik az áruházak számára, hogy azonnal feldolgozzák a fizetéseket ott, ahol az ügyfél áll, így mindenki számára sokkal egyszerűbbé és kellemesebbé téve az egészet. Azok az üzletek, amelyek bevezetik ezeket a kis eszközöket, gyorsabb pénztárgép-használatot érnek el szerte a boltban, ami azt jelenti, hogy az emberek kevesebb időt töltenek sorban várakozással, és többet vásárlással. Legfrissebb piackutatások szerint a vásárlók mintegy hetven százaléka inkább olyan üzletben vásárol, ahol ilyen mozgékony fizetési lehetőség áll rendelkezésre. Ezek a kompakt POS rendszerek csodákat művelnek az eladási számok nyomon követésében is, miközben simábbá teszik a mindennapi műveleteket a háttérben. Ráadásul, amikor a személyzet tagjai az ügyfelekkel szemtől szembe tudnak kölcsönhatásba lépni a tranzakciók során, nem pedig a pénztárpult mögül, akkor kialakulnak azok az értékes személyes kapcsolatok, amelyek visszahozzák az ügyfeleket újra és újra.

Proaktív Védelem Ellen A Csalamell

Valós Időben Történő Figyelés És Ferfi Tevékenység Riasztások

A valós idejű felügyeleti eszközök megléte teljesen más helyzetet teremt a csalási minták felismerésénél és a riasztások időben történő fogadásánál, így a problémákat még súlyosbodás előtt meg lehet állítani. Ezek az eszközök folyamatosan figyelik a tranzakcióadatokat, így a vállalatok azonnal észrevesznek minden szokatlan eseményt, és azonnal lépni tudnak, mielőtt a rossz szándékú szereplők kárt tennének. Ezt a megközelítést az iparági számok is megerősítik: azok a vállalkozók, akik bevezették a valós idejű felügyeletet, körülbelül egyharmaddal kevesebb csaló tranzakciót tapasztalnak, ami jól mutatja, mennyire hatékonyak ezek az eszközök a biztonság megőrzésében. Amikor ezeket a rendszereket a jelenlegi pénztáros rendszerekkel kombinálják, az egész csalásérzékelési rendszer még hatékonyabbá válik. Annak érdekében, hogy ezek a különböző rendszerek zökkenőmentesen tudjanak egymással kommunikálni, a vállalatok átfogóbb védelmet kapnak a lopási kísérletekkel és adatvesztéssel szemben, mindezt különösebb erőfeszítés nélkül.

Szerepkör-alapú hozzáférés-vezérlés a munkavállalói biztonságért

Amikor a vállalatok Szerepkörhöz Kötött Hozzáférés-kezelést (RBAC) alkalmaznak, tulajdonképpen szigorúan meghatározzák, ki milyen információkhoz férhet hozzá. Az érzékeny adatokat így védve tartják mindenki elől, aki az adott munkaköréhez nem szükséges. Érdekes módon ez a rendszer jelentősen csökkenti az insider okozta problémákat. Valós esetek azt mutatják, hogy azoknál a vállalatoknál, ahol RBAC rendszert alkalmaznak, jóval ritkábban fordul elő, hogy alkalmazottak visszaélnének a vállalati adatokkal, mivel a hozzáférés szorosan összefügg valakinek a munkakörével és azzal, amit valóban tudnia kell a munkája elvégzéséhez. Akik szeretnék helyesen bevezetni az RBAC rendszert, azoknak fontos dolgokra kell emlékezni. Rendszeres ellenőrzések szükségesek, hogy ki milyen hozzáférési jogokkal rendelkezik, valamint az is fontos, hogy a dolgozók megértsék, miért fontosak ezek a korlátozások. Azok a vállalatok, amelyek folyamatos felülvizsgálatokat végeznek és továbbra is oktatják a dolgozóikat az adatbiztonság kérdéseiben, lényegesen kisebb eséllyel küzdenek insider okozta problémákkal, miközben hatékonyan kezelik a pénztárgép rendszereiket.

Legjobb gyakorlatok a POS biztonság erősítéséhez

Rendszeres szoftverfrissítések és javításkezelés

Nagyon fontos, hogy a vállalkozások rendszeresen frissítsék a pénztárgépkezelő szoftverüket, ha fenn szeretnék tartani a biztonságot a sebezhetőségekkel és kiberfenyegetésekkel szemben. A statisztikák meglepő adatot mutatnak: az összes sikeres hackertámadás körülbelül 90 százaléka olyan sebezhetőségekre irányul, amelyeket már ismertek és egyszerű frissítésekkel könnyen javíthatók voltak. Ez csak alátámasztja, mennyire lényegesek a rendszeres frissítések. Okos megoldás ezeket a frissítéseket üzleti csúcsidőn kívül, például éjszaka vagy korán reggel ütemezni, hogy az vásárlókat ne zavarja. Azokat a sebezhetőségeket elsőként kell kijavítani, amelyeket biztonsági felmérések alapján magas kockázatúnak minősítenek, mivel ezek jelentik a legnagyobb veszélyt. Ha a vállalkozások ilyen karbantartási rutint alakítanak ki, akkor nemcsak anyagilag védenek meg magukat, hanem erősítik is az ügyfélkapcsolatokat, mivel az ügyfelek értékelik, hogy adataik biztonságban vannak.

Alkalmazottak képzése halotti levélekről és adatkezelésről

A dolgozók rendszeres képzése a phishing-csalásokról és a megfelelő adatkezelésről jelentősen hozzájárul a fizetőeszköz-rendszerek biztonságához. Különböző tanulmányok szerint az adatvesztések körülbelül 80 százaléka azért következik be, mert a munkatársak vagy nem tudják, mit csinálnak, vagy egyszerűen elfelejtik az alapvető biztonsági protokollokat. Ezért rendkívül fontos az állandó oktatás. Ha a vállalatok olyan képzéseket szerveznek, amelyek valós phishing-támadásokat szimulálnak, a dolgozók gyakorlati tapasztalatot szereznek a gyanús e-mailek felismerésében, és megtanulják, hogyan kell megfelelően, pánik nélkül reagálni. Az előny? Az emberek jobban képesek a bizalmas információk védelmére, csökkentve ezzel a lehetséges adatlopások számát. Végül is, senki sem akarja, hogy ügyfelei személyes adatait ellopják, vagy vállalkozása hírnevét egy megelőzhető kiberincidens károsítsa.

Ajánlott termékek

Aktuális hírek

-

Smart Card 2019

2024-01-23

-

Trustech 2019

2024-01-12

-

Futurecom 2019

2024-01-12

-

Az Ázsiai 2020-as folyamatos fizetések

2024-01-12

-

A zökkenőmentes Közel-Kelet 2022

2024-01-12

EN

EN

AR

AR

BG

BG

CS

CS

DA

DA

NL

NL

FR

FR

IT

IT

JA

JA

KO

KO

PL

PL

PT

PT

RU

RU

ES

ES

TL

TL

ID

ID

LT

LT

UK

UK

VI

VI

HU

HU

MT

MT

TH

TH

TR

TR

FA

FA

AF

AF

MS

MS

MK

MK

HY

HY

AZ

AZ

KA

KA

BN

BN

BS

BS

LO

LO

MN

MN

NE

NE

ZU

ZU

MY

MY

KK

KK

UZ

UZ

KY

KY