3 Fonctionnalités Critiques de Sécurité Cloud POS Dont Tout Commerçant A Besoin

Chiffrement de bout en bout : sécurisation des transactions POS cloud

Chiffrement des données en transit et au repos

La sécurisation des transactions cloud POS dépend vraiment des bonnes pratiques de chiffrement des données, puisque cela protège les informations des clients, qu'elles soient transmises via des réseaux ou simplement stockées quelque part. Avec le chiffrement de bout en bout, les détails des paiements restent protégés tout au long de leur parcours à travers différents systèmes, de sorte que les pirates ne peuvent pas y accéder facilement sans outils spécifiques. Nous parlons ici de chiffres importants : le secteur des cartes de paiement gère des millions d'incidents de sécurité chaque année, ce qui rend le chiffrement robuste absolument essentiel de nos jours. Lorsque des entreprises adoptent des normes telles que l'AES, elles ajoutent une couche supplémentaire de protection. Même si un acteur malveillant parvenait à obtenir les données chiffrées, il ne verrait de toute façon que des informations incompréhensibles, ce qui signifie que les données financières des clients restent à l'abri des zones à risque.

Protéger les connexions POS sans fil avec la sécurité 4G/WiFi

Les systèmes de point de vente sans fil qui ne sont pas correctement protégés peuvent exposer les entreprises à divers problèmes, puisque les informations de paiement des clients sont transmises à travers des ondes radio vulnérables. Pour assurer la sécurité, la plupart des commerces devraient envisager d'activer le protocole WPA3 sur leurs réseaux Wi-Fi. Ce protocole de sécurité plus récent assure en effet une bien meilleure protection des transactions sensibles pendant leur transfert dans le système. Voici un autre aspect à prendre en compte : nombreux sont les commerçants à constater que le passage à des connexions cellulaires 4G offre une protection supplémentaire par rapport au Wi-Fi traditionnel, particulièrement lorsqu'ils traitent avec des clients dans des lieux où l'accès public à Internet pourrait être douteux. Les spécialistes de la cybersécurité mettent régulièrement en garde contre l'utilisation du Wi-Fi des cafés pour traiter des paiements par carte de crédit, il est donc logique d'investir dans des solutions sans fil adaptées si l'on veut éviter des violations coûteuses à l'avenir.

Tokenisation pour la sécurité des données de paiement

La tokenisation constitue une méthode intelligente de renforcer la protection des données de paiement en remplaçant les informations sensibles par des jetons inoffensifs. En d'autres termes, les entreprises n'ont plus besoin de conserver ces données sensibles stockées quelque part, ce qui rend la gestion des exigences de sécurité bien plus simple. De nombreux magasins et banques utilisent déjà cette technique partout dans le pays pour protéger les paiements des clients quotidiennement. Les chiffres parlent également d'eux-mêmes : un grand nombre d'entreprises constatent une baisse des cas de fraude après avoir mis en place des systèmes de tokenisation. Il est donc clair que cette approche fonctionne bien pour garder les informations financières à l'abri des regards indiscrets qui cherchent à s'emparer d'informations précieuses.

Contrôle d'Accès Granulaire et Gestion des Utilisateurs

Protocoles d'Authentification Basés sur les Rôles

Le contrôle d'accès basé sur les rôles, ou RBAC, fait toute la différence dans les systèmes cloud de point de vente (POS) lorsqu'il s'agit de gérer qui peut faire quoi dans le système tout en maintenant la sécurité. Lorsque cette approche est correctement mise en œuvre, chaque utilisateur se voit attribuer un rôle en fonction de ses responsabilités réelles au travail. Cela signifie qu'ils n'ont accès qu'aux parties du système pertinentes pour leurs tâches quotidiennes, réduisant ainsi les erreurs ou les manipulations intentionnelles d'informations sensibles. Au-delà des avantages en matière de sécurité, le RBAC aide les organisations à respecter les réglementations importantes telles que les exigences PCI DSS relatives à la protection des données des cartes de paiement. Des détaillants partout dans le pays ont constaté une diminution notable des incidents après avoir adopté cette approche. Prenons l'exemple des épiceries : beaucoup ont signalé une baisse significative des cas de vol par les employés dès lors qu'elles ont limité l'accès aux fonctions financières critiques via des politiques RBAC. Résultat ? Un espace de travail numérique bien plus sécurisé, où chacun sait exactement ce qu'il est autorisé à utiliser et ce qui reste inaccessible.

Mise en œuvre de l'authentification multifactorielle

L'ajout de l'authentification multifactorielle, ou MFA comme on l'appelle souvent, est essentielle lorsqu'il s'agit de sécuriser les systèmes de point de vente. L'idée de base derrière la MFA est assez simple : elle demande aux utilisateurs de fournir au moins deux méthodes différentes pour prouver leur identité avant de leur permettre d'accéder à des informations sensibles. La plupart des entreprises utilisent des éléments comme des scans d'empreintes digitales ou des codes temporaires envoyés par message texte, ce qui rend beaucoup plus difficile pour les personnes mal intentionnées d'accéder à des espaces où elles ne devraient pas être. Des recherches indiquent que les entreprises qui adoptent ces mesures supplémentaires réussissent à arrêter près de toutes les intrusions dans les comptes, environ 99,9 % selon ce que j'ai lu dans plusieurs rapports. Lors de la configuration de la MFA pour des systèmes de point de vente basés sur le cloud, les détaillants doivent trouver des solutions efficaces sans rendre les clients fous. Une bonne mise en œuvre permet au personnel de vérifier rapidement son identité tout en maintenant une sécurité optimale. Trouver ce juste équilibre entre protection et facilité d'utilisation reste un défi auquel de nombreuses petites entreprises font face aujourd'hui.

Journaux d'audit pour la détection d'activités suspectes

Conserver des registres d'audit complets est essentiel lorsqu'il s'agit de suivre les actions des utilisateurs et de détecter les transactions suspectes dans les systèmes de point de vente. Les journaux capturent en effet qui a accédé à quelles informations et quelles modifications ont été effectuées, ce qui permet d'identifier d'éventuels problèmes de sécurité avant qu'ils ne deviennent graves. Selon des rapports sectoriels, les entreprises qui examinent régulièrement ces journaux parviennent à détecter des activités frauduleuses bien plus tôt que celles qui négligent les vérifications régulières. Certaines entreprises utilisent désormais des outils d'intelligence artificielle pour automatiser cette analyse. Ces systèmes d'IA peuvent analyser d'énormes quantités de données plus rapidement que les humains, en identifiant des schémas inhabitiques au fur et à mesure qu'ils apparaissent. Cela signifie que les commerçants reçoivent des alertes plus rapidement, ce qui leur offre de meilleures chances d'interrompre les tentatives de fraude avant qu'aucun dommage réel ne se produise.

Conformité PCI DSS et Sécurité Matérielle

Traitement des paiements certifié EMV

EMV fait référence à Europay, Mastercard et Visa, formant ce que beaucoup considèrent comme la norme or pour les paiements sécurisés dans le monde entier. Le système repose sur ces petits puces électroniques intégrées aux cartes, plutôt que sur les bandes magnétiques, rendant ainsi beaucoup plus difficile pour les criminels le clonage des cartes lors des paiements en magasin. Les entreprises souhaitant respecter les normes PCI DSS doivent également investir dans du matériel adapté. Elles ont besoin de terminaux certifiés EMV installés derrière leurs caisses, ce qui rend les transactions nettement plus sûres pour toutes les parties impliquées. Les magasins et restaurants ont particulièrement constaté de grandes améliorations après le passage à ce système. Un simple coup d'œil aux chiffres suffit à illustrer cette évolution. Une analyse récente a en effet montré que les commerces utilisant la technologie EMV ont réduit les fraudes liées aux cartes volées d'environ trois quarts entre 2015 et 2018. Une telle diminution montre à quel point ces cartes à puce sont efficaces pour protéger les informations des clients contre les regards indiscrets.

Architecture de dispositif résistant aux manipulations

Les dispositifs résistants à la manipulation jouent un rôle essentiel pour renforcer la sécurité des terminaux de paiement contre les tentatives de modifications non autorisées ou les attaques physiques. La technologie qui sous-tend ces mesures protectrices inclut notamment des écrans physiques et des boîtiers sécurisés, spécialement conçus pour empêcher toute tentative de contournement. Prenons par exemple les protections physiques, qui servent de barrières autour des composants sensibles situés à l'intérieur du matériel du terminal. Selon une étude menée par Frost & Sullivan, les menaces physiques figurent parmi les plus grands défis en matière de sécurité des terminaux de paiement aujourd'hui, ce qui explique pourquoi les fabricants s'efforcent constamment d'améliorer les conceptions résistantes à la manipulation afin de lutter contre les fraudeurs. Les normes telles que PCI PTS ne sont pas non plus de simples formalités administratives : elles définissent des exigences strictes garantissant le bon fonctionnement de ces mesures de sécurité et leur pérennité. Bien que la conformité puisse représenter une charge pour les entreprises, elle permet finalement d'établir des défenses plus solides face à diverses menaces potentielles.

Technologie de démarrage sécurisé dans les terminaux POS

La technologie de démarrage sécurisé constitue une protection essentielle pour les systèmes de point de vente, empêchant les acteurs malveillants d'installer un micrologiciel non autorisé sur les appareils. Lors du démarrage, le système vérifie si le logiciel est authentique avant de l'autoriser à s'exécuter, garantissant ainsi que seul le code certifié soit exécuté. Cela revêt une grande importance pour respecter les normes PCI DSS, car cela protège les terminaux de paiement. Nous avons constaté des cas concrets où le démarrage sécurisé a permis d'éviter d'importants incidents de sécurité. Lorsque quelqu'un tente de modifier le système, le démarrage sécurisé bloque ces altérations, protégeant ainsi les informations des clients et rendant l'ensemble du système de point de vente beaucoup plus difficile à pirater. Pour les entreprises traitant des paiements, cette couche supplémentaire de protection peut faire toute la différence entre une opération sécurisée et une violation coûteuse des données.

Solutions POS Anfu avec Sécurité Intégrée

Terminal POS Automatique AF70 4G/WiFi : Conception Étanche Chiffrée

Les entreprises à la recherche d'un équipement robuste et sécurisé se tournent souvent vers le terminal de paiement AF70 automatique 4G/WiFi. Ce qui distingue véritablement cet appareil, ce sont ses fonctionnalités de sécurité intégrées de haut niveau. Grâce à un chiffrement militaire protégeant chaque transaction, les données sensibles restent sécurisées tout au long du processus. De plus, le boîtier extérieur est entièrement résistant à la poussière, ce qui permet à l'appareil de continuer à fonctionner même dans des conditions difficiles sur le terrain. Nous avons constaté que ce terminal performait bien dans divers environnements : aussi bien dans des cafés situés dans des zones commerciales animées que sur des chantiers de construction situés à des centaines de kilomètres de toute civilisation. De nombreux propriétaires de magasins affirment que leurs terminaux AF70 continuent de fonctionner efficacement année après année, gérant aussi bien les ventes quotidiennes que des événements climatiques imprévus, sans jamais connaître d'interruption.

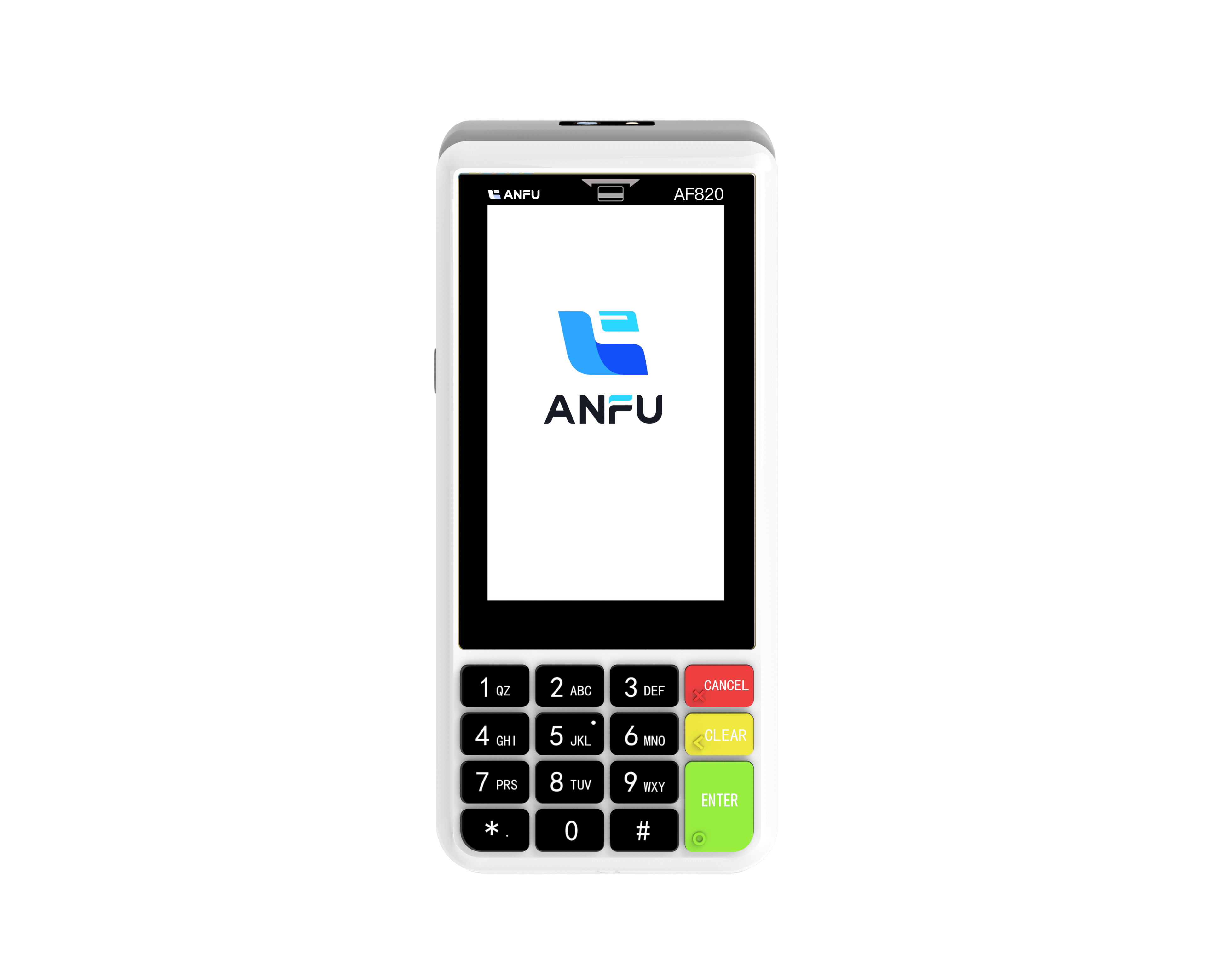

Terminal POS Android AF820 : Hub de paiement sécurisé avec prise en charge des cartes NFC/IC

Le terminal de paiement Android AF820 apporte un élément particulier au traitement des paiements modernes grâce à sa flexibilité et à ses solides fonctionnalités de sécurité. Grâce à la prise en charge des cartes NFC et IC, les commerçants peuvent gérer facilement tous types de transactions, ce qui est logique compte tenu du nombre croissant de clients préférant désormais l'option sans contact au paiement par bande magnétique. La sécurité n'est pas non plus un ajout fait tardivement ici : l'appareil intègre plusieurs couches de protection pour les données sensibles liées aux transactions, répondant ainsi aux normes strictes de conformité PCI que la plupart des entreprises doivent respecter aujourd'hui. Nous avons également constaté que ce terminal donnait d'excellents résultats dans divers secteurs. Les magasins de vente au détail apprécient la rapidité avec laquelle ils peuvent traiter les paiements pendant les heures de pointe, tandis que les restaurants valorisent les temps d'attente réduits à la caisse. Les prestataires de services reconnaissent l'utilité de la capacité de l'AF820 à stocker en toute sécurité les informations clients entre les visites, sans compromettre la confidentialité. Tous ces facteurs réunis créent une solution qui permet de maintenir les opérations efficaces tout en limitant les risques de fraude.

Matériel robuste pour des environnements soumis à des exigences de conformité

Le matériel de point de vente résistant à l'usure quotidienne est un facteur essentiel lorsque la conformité PCI est requise, car il joue un rôle clé dans la sécurisation des transactions. Un terminal de bonne qualité fait plus que simplement protéger contre la fraude. Il permet également de fluidifier les opérations quotidiennes et de satisfaire les clients. Les certifications telles que le PCI DSS ne sont pas non plus que de la paperasse. Elles signifient que l'équipement a été testé pour supporter une utilisation intensive sans tomber en panne ou perdre en fiabilité. Des magasins et des restaurants l'ont découvert par expérience. En investissant dans du matériel robuste, ils constatent moins de pannes pendant les périodes d'affluence et de meilleures chances de réussir les audits. Pour les entreprises traitant un grand nombre de transactions chaque heure, disposer de systèmes fiables fonctionnant en permanence devient absolument vital, autant pour offrir un bon service que pour respecter les obligations légales.

Produits recommandés

Actualités brûlantes

-

Carte à puce 2019

2024-01-23

-

Le projet de loi

2024-01-12

-

Je suis un homme.

2024-01-12

-

Paiements transparents Asie 2020

2024-01-12

-

Le Moyen-Orient sans faille 2022

2024-01-12

EN

EN

AR

AR

BG

BG

CS

CS

DA

DA

NL

NL

FR

FR

IT

IT

JA

JA

KO

KO

PL

PL

PT

PT

RU

RU

ES

ES

TL

TL

ID

ID

LT

LT

UK

UK

VI

VI

HU

HU

MT

MT

TH

TH

TR

TR

FA

FA

AF

AF

MS

MS

MK

MK

HY

HY

AZ

AZ

KA

KA

BN

BN

BS

BS

LO

LO

MN

MN

NE

NE

ZU

ZU

MY

MY

KK

KK

UZ

UZ

KY

KY